Die Feiertage sind da, und ich hatte tatsächlich etwas Zeit zum Zocken. Gearbeitet wird unter Linux, gezockt unter Windows. Dafür habe ich mein Windows auf einer gesonderten SSD installiert, verschlüsselt mit BitLocker.

Die SSD hat irgendwann aufgegeben, Windows musste neu drauf. Backup spare ich mir, ist eh nur zum Zocken. Windows 11, Treiber, Games, fertig. Aber: BitLocker fragt bei jedem Start nach dem Wiederherstellungsschlüssel, wenn ich vorher in Linux war. Das hatte ich schon mal, am gleichen Rechner. Damals nicht aufgeschrieben. Diesen Fehler mache ich nicht noch mal.

Das Problem

BitLocker mit TPM merkt, wenn sich die Boot-Kette ändert. Wechselt man über GRUB zwischen Linux und Windows, sieht das TPM eine Änderung und verlangt den Recovery Key. Die Lösung: TPM als Schlüsselschutz entfernen und stattdessen ein Passwort setzen. Dann fragt BitLocker bei jedem Start nach dem Passwort, egal ob vorher Linux oder Windows lief.

Gruppenrichtlinie anpassen

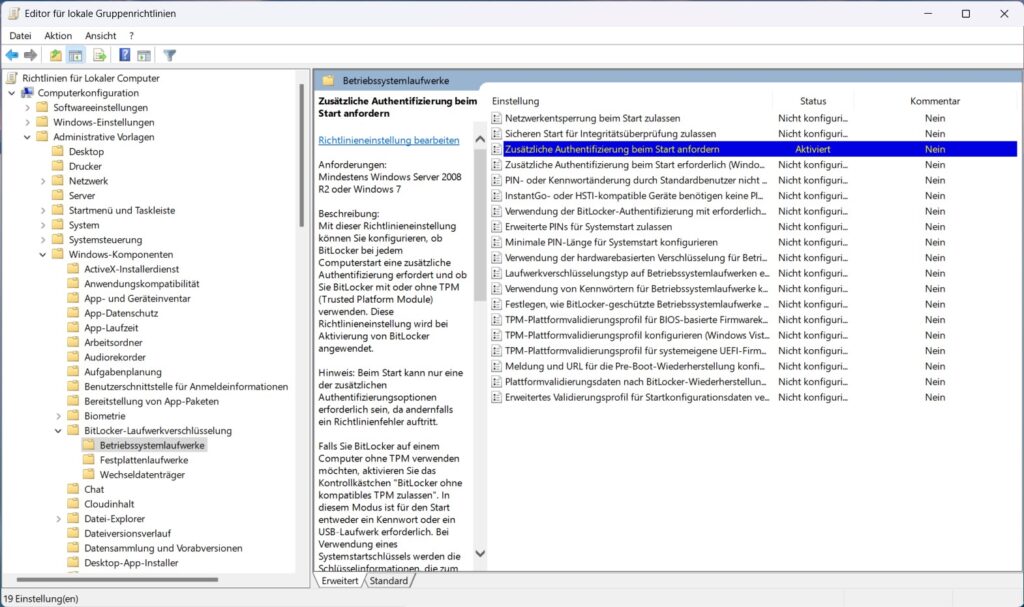

Damit Windows erlaubt, TPM vom Betriebssystemvolume zu entfernen, muss eine Gruppenrichtlinie geändert werden. Win + S, nach Gruppenrichtlinie bearbeiten suchen, dann:

Computerkonfiguration → Administrative Vorlagen → BitLocker-Laufwerkverschlüsselung → Betriebssystemlaufwerke → Zusätzliche Authentifizierung beim Start anfordern

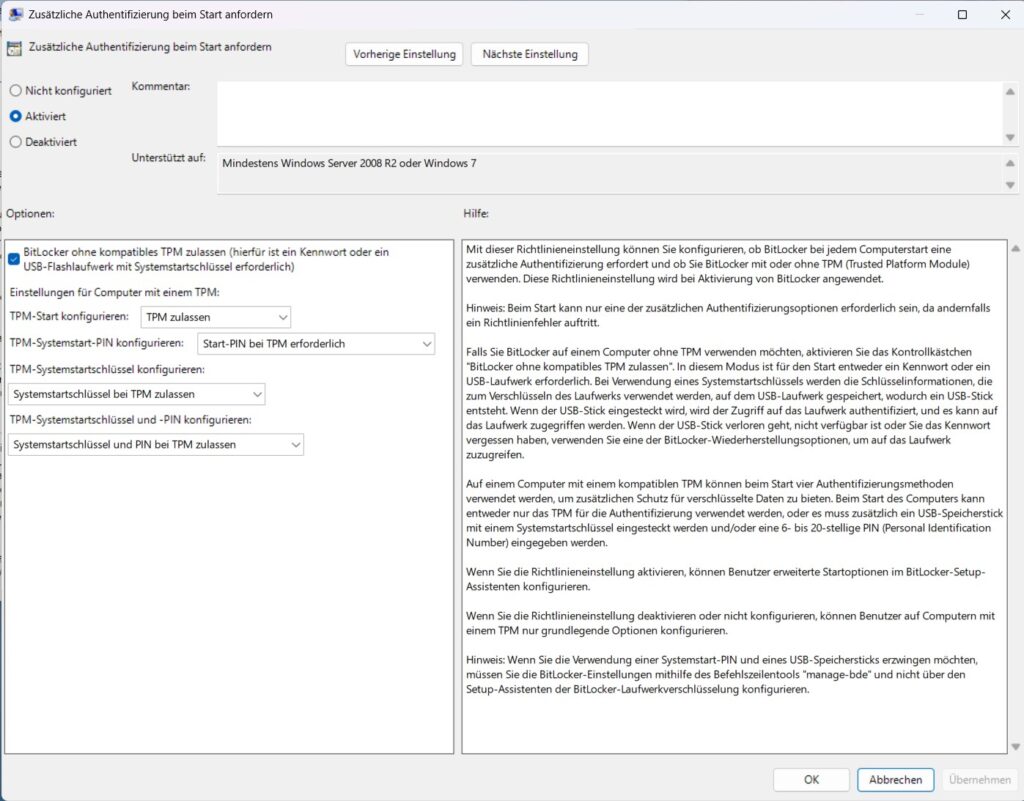

Den Haken bei „BitLocker ohne kompatibles TPM zulassen“ setzen. Danach im Administrator-Terminal die Richtlinie anwenden:

gpupdate /force

Schlüsselschutz umstellen

Zuerst den aktuellen Status prüfen:

manage-bde -protectors -get C:

In meinem Fall waren drei Schlüsselschutzvorrichtungen konfiguriert: Numerisches Kennwort, TPM und PIN, sowie TPM. Alle müssen weg, damit nur noch das Passwort übrig bleibt.

Schritt für Schritt im Administrator-Terminal:

# 1. Alle Schutzvorrichtungen deaktivieren

manage-bde -protectors -disable C:

# 2. Vorhandene Schutzvorrichtungen anzeigen (IDs notieren)

manage-bde -protectors -get C:

# 3. Jede Schutzvorrichtung einzeln löschen (ID aus Schritt 2)

manage-bde -protectors -delete C: -id {TPM-UND-PIN-ID}

manage-bde -protectors -delete C: -id {TPM-ID}

manage-bde -protectors -delete C: -id {NUMERISCHES-KENNWORT-ID}

# 4. Prüfen, dass keine mehr da sind

manage-bde -protectors -get C:

# Erwartete Ausgabe: "Es wurden keine Schlüsselschutzvorrichtungen gefunden."

# 5. Passwort als neue Schutzvorrichtung hinzufügen

manage-bde -protectors -add C: -password

# (Passwort eingeben und bestätigen)

# 6. Schutz wieder aktivieren

manage-bde -protectors -enable C:

Ergebnis prüfen

manage-bde -status

Volume "C:" [System]

Verschlüsselt (Prozent): 100,0 %

Verschlüsselungsmethode: XTS-AES 128

Schutzstatus: Der Schutz ist aktiviert.

Schlüsselschutzvorrichtungen:

Kennwort

Nur noch Kennwort als Schutzvorrichtung. Beim nächsten Start fragt BitLocker nach dem Passwort, unabhängig davon ob vorher Linux oder Windows lief. GRUB stört nicht mehr.

Wer auf der Linux-Seite ebenfalls verschlüsselt: Bei LUKS kann ein falsches Tastaturlayout bei der Passphrase-Abfrage für Verwirrung sorgen.

Fragen? Einfach melden.

Schreibe einen Kommentar